- Anúncios -

O que significa boot?

Você já se perguntou o que significa "boot"? Essa palavra com um som peculiar e misterioso tem um significado simples: inicialização. Explicaremos como esse termo ganhou popularidade na tecnologia e como é essencial para ligar o seu computador. Imagem uma dança tecnológica que permite que tudo ganhe vida. Isso é o boot.

O que significa airline?

Já se perguntou o que significa airline? Conhecida em português como companhia aérea, a airline refere-se às empresas que oferecem serviços de transporte aéreo de passageiros e carga. Saiba mais sobre esse termo fundamental no mundo da aviação.

O que significa comfortable?

O que significa comfortable? Essa pequena palavra possui um poder inegável de transmitir sensações únicas. É como se pudéssemos mergulhar em um abraço acolhedor, onde a leveza e a tranquilidade nos envolvem. Ser confortável é muito mais do que estar fisicamente bem, é alcançar um estado de serenidade interior que nos permite enfrentar qualquer desafio com confiança. É um convite…

Medicina

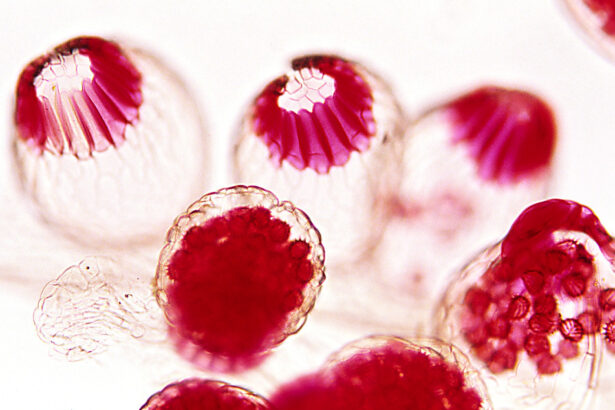

O que significa anemia?

Anemia - a palavra que ecoa delicadamente no universo da saúde. Mas,…

Create an Amazing Newspaper

Siga-nos

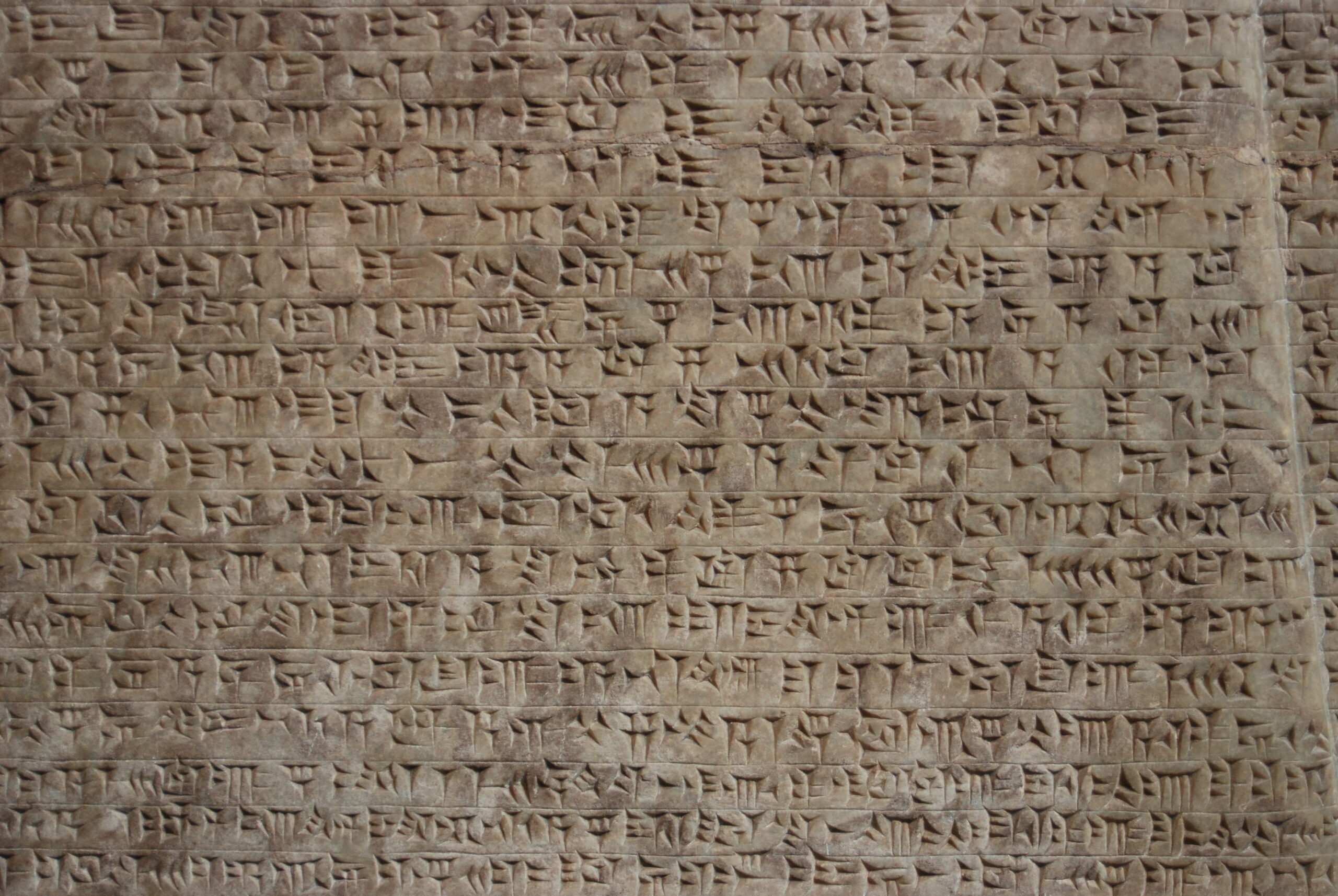

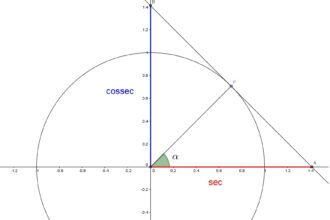

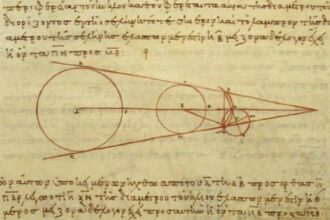

O que significa trigonometria na matemática?

O que é a trigonometria? Para alguns, é o estudo dos números…

O que significa hipotenusa?

A hipotenusa é como aquele amigo que sempre dá o suporte necessário,…

O que significa derivada na matemática?

Derivada na matemática é como uma chave mágica que nos permite desvendar…

O que significa acumulação na matemática?

A acumulação é um conceito matemático fascinante que nos permite entender o…

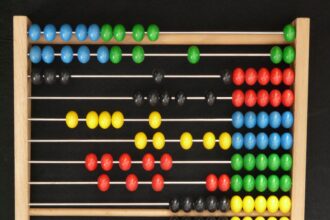

O que significa divisão?

Ao falarmos sobre divisão, mergulhamos em um mundo repleto de possibilidades e…

O que significa propriedades matemáticas?

Você já se perguntou o que significa propriedades matemáticas? Neste artigo, exploraremos…

O que significa adição?

A adição, um conceito matemático fundamental, revela-se como um enigma estimulante para…

O que significa geometria?

Geometria, a palavra que une formas, linhas e figuras num mundo de…

Create an Amazing Newspaper

Conteúdo patrocinado

O que significa capitalismo?

O que significa capitalismo? É um conceito que se desdobra em um verdadeiro oceano de interpretações e debates. Desde sua origem na Revolução Industrial até os dias atuais, o capitalismo abrange os pilares da propriedade privada, da livre iniciativa e do mercado competitivo. Mas, será que esse sistema econômico tem se mostrado eficiente e sustentável para todos? Exploraremos essas questões e muito mais neste artigo, mergulhando nas profundezas desse complexo sistema que molda nossa sociedade contemporânea.

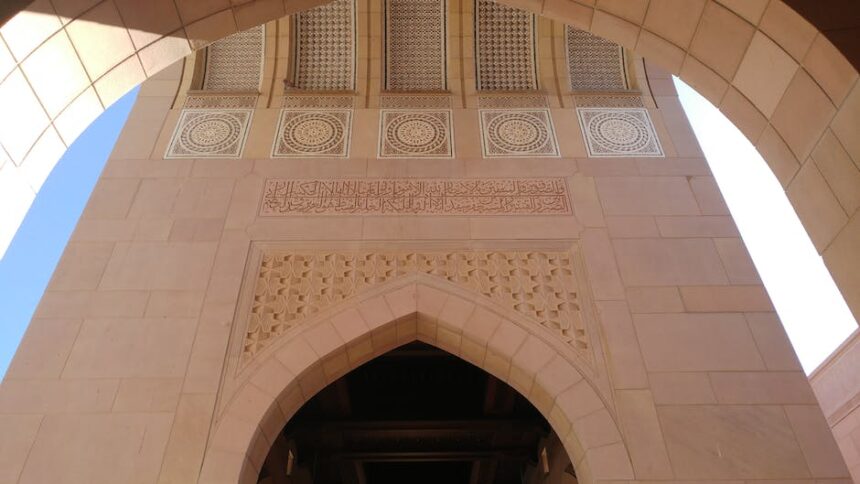

O que significa OTAN?

A Aliança Atlântica, conhecida como OTAN, é um pacto militar que reúne diversos países do mundo ocidental. Mas afinal, o que significa OTAN? Neste artigo, vamos mergulhar nas origens e…

Top Autores

Stay Up to Date

Subscribe to our newsletter to get our newest articles instantly!